Clement Thomas

0

4320

1271

Protože Linux je projekt s otevřeným zdrojovým kódem, je těžké najít bezpečnostní chyby ve zdrojovém kódu, protože tisíce uživatelů aktivně neustále kontrolují a opravují to samé. Díky tomuto proaktivnímu přístupu, i když je objevena chyba, je okamžitě opravena. Proto bylo tak překvapivé, když byl v loňském roce objeven exploit, který unikl přísné due diligence všech uživatelů za posledních 9 let. Ano, čtete to správně, ačkoli exploit byl objeven v říjnu 2016, existoval uvnitř kódu jádra Linuxu od posledních 9 let. Tento typ chyby zabezpečení, která je typem chyby eskalace oprávnění, se nazývá chyba zabezpečení Dirty Cow (katalogové číslo chyby jádra systému Linux - CVE-2016-5195).

Přestože byla tato chyba zabezpečení pro systém Linux opravena týden po jejím objevení, ponechala všechna zařízení Android vůči tomuto zneužití zranitelná (Android je založen na linuxovém jádru). Oprava systému Android následovala v prosinci 2016, ale kvůli fragmentované povaze ekosystému Android stále existuje mnoho zařízení Android, která tuto aktualizaci neobdržela a jsou vůči ní nadále zranitelná. Ještě děsivější je, že nový malware se systémem Android dabovaný ZNIU byl objeven před pár dny, což zneužívá zranitelnost Dirty Cow. V tomto článku se podrobně podíváme na zranitelnost Dirty Cow a na to, jak je na Androidu zneužíván ZNIU malwarem.

Co je zranitelnost u špinavé krávy?

Jak je uvedeno výše, zranitelnost Dirty Cow je typem zneužívání privilegií na které lze použít udělit oprávnění superuživatele komukoli. V zásadě se pomocí této chyby zabezpečení může každý uživatel se škodlivým úmyslem udělit oprávnění superuživatele, a tím mít úplný kořenový přístup k zařízení oběti. Získání kořenového přístupu k zařízení oběti poskytuje útočníkovi plnou kontrolu nad zařízením a může extrahovat všechna data uložená v zařízení, aniž by se uživatel stal moudřejším.

Co je to ZNIU a co s tím má špinavá kráva?

ZNIU je první zaznamenaný malware pro Android, který využívá zranitelnost Dirty Cow k útoku na zařízení Android. Malware využívá zranitelnost Dirty Cow k získání přístupu root k zařízením oběti. V současné době byl malware detekován ve více než 1200 herních a pornografických aplikacích pro dospělé. V době zveřejnění tohoto článku bylo zjištěno, že tímto článkem bylo ovlivněno více než 5000 uživatelů v 50 zemích.

Která zařízení Android jsou zranitelná pro ZNIU?

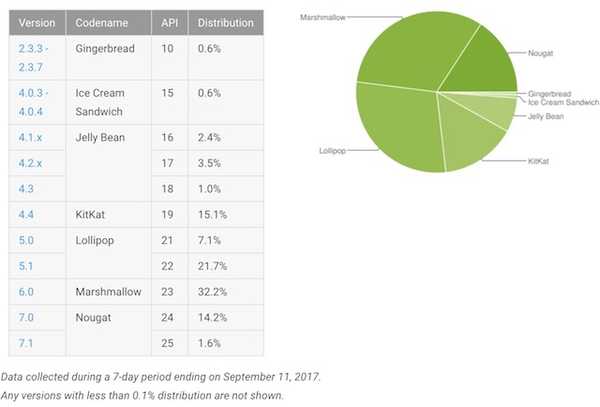

Po objevení chyby zabezpečení Dirty Cow (říjen 2016) společnost Google v prosinci 2016 vydala opravu, která tento problém vyřeší. Nicméně, byla vydána oprava pro zařízení Android, která fungovala na Android KitKat (4.4) nebo nad. Podle rozdělení distribuce OS Android společností Google stále více než 8% smartphonů Android běží na nižších verzích Androidu. Z těch, které běží na Android 4.4 až Android 6.0 (Marshmallow), jsou pouze ta zařízení, která přijali a nainstalovali prosincovou bezpečnostní opravu pro svá zařízení.

To je spousta zařízení Android, která mají potenciál být využívána. Lidé však mohou utěšit skutečnost, že ZNIU používá poněkud upravenou verzi zranitelnosti Dirty Cow, a proto bylo zjištěno, že je úspěšná pouze proti zařízením Android, která používají ARM / X86 64-bitová architektura. Pokud jste vlastníkem systému Android, bylo by lepší zkontrolovat, zda jste nainstalovali prosincovou bezpečnostní opravu.

ZNIU: Jak to funguje?

Poté, co uživatel stáhl škodlivou aplikaci, která byla infikována malwarem ZNIU, při spuštění aplikace, ZNIU malware se automaticky spojí a připojí se k jeho příkazům a řízením (C&C) servery k získání jakýchkoli aktualizací, pokud jsou k dispozici. Jakmile se sama aktualizuje, použije privilegium eskalace (Dirty Cow) využívané k získání kořenového přístupu k zařízení oběti. Jakmile má root přístup k zařízení, bude získejte informace o zařízení ze zařízení.

V současné době malware používá uživatelské informace ke kontaktování síťového operátora oběti tím, že vystupuje jako sám uživatel. Po ověření se provede Mikro transakce založené na SMS a inkasovat platby prostřednictvím platební služby dopravce. Malware je dostatečně inteligentní, aby po provedení transakcí odstranil všechny zprávy ze zařízení. Oběť tak netuší o transakcích. Obecně se transakce provádějí za velmi malé částky (3 $ / měsíc). To je další preventivní opatření, které útočník přijal, aby zajistil, že oběť nezjistí převody prostředků.

Po sledování transakcí bylo zjištěno, že peníze byly převedeny na fiktivní společnost se sídlem v Číně. Vzhledem k tomu, že transakce založené na dopravci nejsou oprávněny převádět peníze na mezinárodní úrovni, budou tyto nezákonné transakce postiženy pouze uživatelé, kteří jsou v Číně dotčeni. Uživatelé mimo Čínu však budou mít stále na svém zařízení nainstalován malware, který lze aktivovat kdykoli na dálku, což z nich činí potenciální cíle. I když mezinárodní oběti netrpí nelegálními transakcemi, zadní vrátka dává útočníkovi šanci vložit do zařízení více škodlivého kódu.

Jak se zachránit před malwarem ZNIU

Napsali jsme celý článek o ochraně vašeho zařízení Android před malwarem, který si můžete přečíst kliknutím zde. Základní věcí je používat zdravý rozum a neinstalovat aplikace z nedůvěryhodných zdrojů. Dokonce i v případě malwaru ZNIU jsme viděli, že malware se doručuje do mobilu oběti při instalaci pornografických aplikací nebo her pro dospělé, které vyrábějí nedůvěryhodní vývojáři. Chcete-li chránit před tímto konkrétním malwarem, ujistěte se, že je vaše zařízení na aktuální opravě zabezpečení od společnosti Google. Vykořisťování bylo opraveno prosincovou (2016) bezpečnostní opravou od Googlu, takže každý, kdo má tuto opravu nainstalovanou, je v bezpečí před malwarem ZNIU. Přesto, v závislosti na vašem OEM, jste možná nedostali aktualizaci, proto je vždy lepší být si vědom všech rizik a přijmout nezbytná preventivní opatření z vaší strany. Vše, co byste měli a neměli udělat, abyste své zařízení zachránili před nakažením malwarem, je uvedeno v článku, který je uveden výše.

SEE ALSO: Malwarebytes for Mac Review: Pokud ji používáte?

Chraňte svůj Android před nakažením malwarem

V posledních několika letech došlo k nárůstu útoků škodlivého softwaru na Android. Zranitelnost Dirty Cow byla jedním z největších exploitů, jaké kdy byly objeveny, a vidět, jak ZNIU tuto zranitelnost zneužívá, je prostě strašné. ZNIU je obzvláště znepokojující kvůli rozsahu zařízení, které ovlivňuje, a neomezené kontrole, kterou uděluje útočníkovi. Pokud však víte o problémech a podniknete nezbytná opatření, bude vaše zařízení před těmito potenciálně nebezpečnými útoky v bezpečí. Nejprve se ujistěte, že aktualizujete nejnovější záplaty zabezpečení od společnosti Google, jakmile je dostanete, a poté se držte dál od nedůvěryhodných a podezřelých aplikací, souborů a odkazů. Co si myslíte, že byste měli chránit své zařízení před útoky škodlivého softwaru. Sdělte nám své myšlenky na toto téma tak, že je přetáhnete v sekci Poznámky níže.